В нашем стремительно развивающемся цифровом мире информационная безопасность становится важнейшей темой для обсуждения. Каждый день в новостях мы слышим о крупных взломах, утечках данных и других кибератаках. Но как же защитить свои данные и информационные системы от этих угроз? В этом нам на помощь приходит пентест — процесс, который помогает выявить уязвимости и повысить уровень безопасности. Давайте разберемся, что такое пентест, как он проводится и какие его основные этапы.

Что такое пентест?

Пентест, или тестирование на проникновение, — это методика оценки безопасности системы, программного обеспечения или сети путём имитации атак хакеров. Это не просто процедура проверки системы, а целая стратегия, направленная на выявление уязвимостей и слабых мест. Изучая пентест, вы поймете, что за этим процессом стоят не только технические аспекты, но и креативное мышление, которое позволяет «забраться» в систему так, как это сделал бы реальный преступник.

Для многих пентест является критически важным инструментом. Например, он помогает не только защитить компании от возможных атак, но и улучшить свои собственные процессы безопасности. Интересно, что пентест может проводиться как внешними специалистами, так и внутренними командами ИТ-безопасности. Однако вне зависимости от источника, результат всегда один — получение важной информации о состоянии безопасности системы.

Этапы пентеста

Пентест обычно состоит из нескольких ключевых этапов, каждый из которых сыграет свою роль в процессе оценки безопасности. Разберем их подробнее.

Этап 1: Подготовка

На этом этапе определяется цель пентеста, собираются требования и сведения о системе. Во время подготовки специалисты должны определить, насколько глубоко будут исследоваться системы, и какие методики будут применены. Для этого разработается план, в котором указываются все аспекты тестирования.

Этап 2: Сбор информации

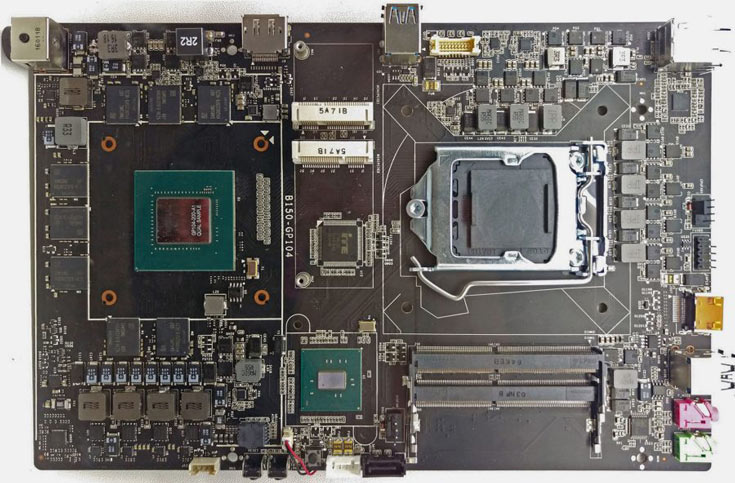

Здесь начинается самое интересное. Пентестеры используют различные инструменты и техники, чтобы получить как можно больше информации о целевой системе. Это может включать в себя сканирование сети, изучение открытых источников и даже социальную инженерию. Данные, собранные на этом этапе, помогут построить дальнейшие этапы тестирования.

Этап 3: Анализ уязвимостей

После сбора информации пентестеры начинают искать уязвимости в системах. Это может включать в себя проверку настройки сетевых устройств, поиски недочетов в программном обеспечении и анализ средств управления доступом. Главная задача — выявить слабые места, через которые злоумышленники могли бы получить доступ к системе.

Этап 4: Получение доступа

На этом этапе пентестеры пытаются использовать выявленные уязвимости для получения доступа к системе. Это может быть сделано с помощью различных атак, таких как SQL-инъекции, атаки через веб-интерфейсы и прочие методы. Важно понимать, что цель этого этапа — продемонстрировать возможность атаки, а не фактический взлом.

Этап 5: Поддержание доступа

Этот этап показывает, насколько глубоко злоумышленник может закрепиться внутри системы после получения доступа. Здесь пентестеры тестируют, могут ли они устанавливать «задние двери» или использовать другие методы, чтобы оставаться в системе в течение долгого времени. Это критически важно для компании, так как недоступные уязвимости могут оставаться незамеченными.

Этап 6: Генерация отчета

И, наконец, последний этап — это составление отчета. В нем должны быть детально описаны все выявленные уязвимости, методы их эксплуатации и рекомендации по устранению. Этот документ становится основой для дальнейших действий команды по безопасности.

Кому нужен пентест?

Вопрос, который часто задают: «Кому нужен пентест?» Ответ прост: всем организациям, работающим с конфиденциальными данными. Ниже представлена таблица, в которой перечислены отрасли и случаи, когда пентест особенно актуален:

| Отрасль | Причины для пентеста |

|---|---|

| Финансовые услуги | Защита клиентских данных и соблюдение стандартов безопасности. |

| Здравоохранение | Защита медицинских данных и соблюдение норм HIPAA. |

| IT-компании | Обеспечение надежности и безопасности программного обеспечения. |

| Государственные учреждения | Устранение рисков утечек данных и кибератак. |

Заключение

Таким образом, пентест — это не просто модный тренд, а реальная необходимость в современном цифровом мире. Регулярные тесты на проникновение помогают организациям не только выявить уязвимости, но и серьезно поднять общий уровень безопасности. Не забывайте, что безопасность — это не разовая акция, а постоянный процесс, требующий внимания и инвестиций. Помните, что лучше предотвратить утечку данных, чем потом восстанавливать репутацию и утраченные средства. Надеюсь, эта статья помогла вам понять, насколько важен пентест и как он работает!